如何在前端实现自动或无感化的登录态管理,包括用户注册、登录、接口校验登录态以及实现自动化请求时自动携带访问令牌。我们将探讨两种常见的实现方式:使用 HTTP Cookie 和前端存储和发送访问令牌。

1. 注册和登录

首先,用户需要通过注册和登录来获取访问令牌。

1.1 注册接口

在注册接口中,用户提供必要的注册信息(如用户名和密码),服务器对用户进行验证并创建用户账户。

示例代码(Node.js + Express):

// 注册接口

app.post('/register', async (req, res) => {

try {

const { username, email, password } = req.body;

// 检查用户名和邮箱是否已被注册

if (users.some(user => user.username === username)) {

return res.status(400).json({ error: '用户名已被注册' });

}

if (users.some(user => user.email === email)) {

return res.status(400).json({ error: '邮箱已被注册' });

}

// 使用bcrypt对密码进行哈希处理

const hashedPassword = await bcrypt.hash(password, 10);

// 创建新用户对象

const user = {

id: Date.now().toString(),

username,

email,

password: hashedPassword

};

// 将用户信息存储到数据库

users.push(user);

// 创建访问令牌

const token = jwt.sign({ userId: user.id }, 'secretKey');

res.status(201).json({ message: '注册成功', token });

} catch (error) {

res.status(500).json({ error: '注册失败' });

}

});

1.2 登录接口

在登录接口中,用户提供登录凭据(如用户名和密码),服务器验证凭据的正确性并颁发访问令牌。

示例代码(Node.js + Express):

app.post('/login', (req, res) => {

// 获取登录凭据

const { username, password } = req.body;

// 在此处进行用户名和密码的验证,如检查用户名是否存在、密码是否匹配等

// 验证成功,颁发访问令牌

const token = createAccessToken(username);

// 将访问令牌写入 Cookie

res.cookie('token', token, {

httpOnly: true,

secure: true, // 仅在 HTTPS 连接时发送 Cookie

sameSite: 'Strict' // 限制跨站点访问,提高安全性

});

// 返回登录成功的响应

res.status(200).json({ message: '登录成功' });

});

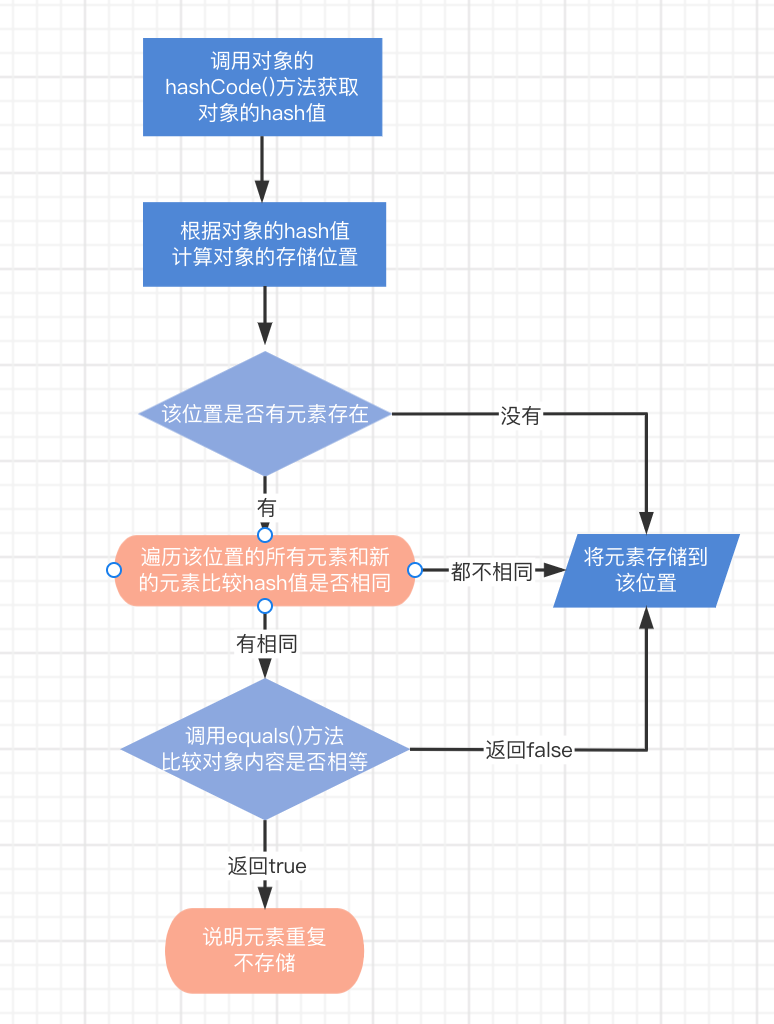

2. 接口校验登录态

在需要校验登录态的受保护接口中,服务器将校验请求中的登录凭据(Cookie 或访问令牌)的有效性。

示例代码(Node.js + Express):

app.get('/protected', (req, res) => {

// 从请求的 Cookie 中提取访问令牌

const token = req.cookies.token;

// 或从请求头部中提取访问令牌,如果采用前端存储和发送访问令牌方式

// const token = req.headers.authorization.split(' ')[1]; // 示例代码,需根据实际情况进行解析

// 检查访问令牌的有效性

if (!token) {

return res.status(401).json({ error: '未提供访问令牌' });

}

try {

// 验证访问令牌

const decoded = verifyAccessToken(token);

// 在此处进行更详细的用户权限校验等操作

// 返回受保护资源

res.status(200).json({ message: '访问受保护资源成功' });

} catch (error) {

res.status(401).json({ error: '无效的访问令牌' });

}

});

3. 自动化登录态管理

要实现自动或无感化的登录态管理,前端需要在每个请求中自动携带访问令牌(Cookie 或请求头部)。

3.1 使用 HTTP Cookie

当使用 HTTP Cookie 时,浏览器会自动将 Cookie 包含在每个请求的头部中,无需手动设置。

示例代码(前端使用 JavaScript):

// 发送请求时,浏览器自动携带 Cookie

fetch('/protected');

3.2 前端存储和发送访问令牌

当使用前端存储和发送访问令牌时,前端需要在每个请求的头部中手动设置访问令牌。

示例代码(前端使用 JavaScript):

// 从存储中获取访问令牌

const token = localStorage.getItem('token');

// 设置请求头部

const headers = {

'Authorization': `Bearer ${token}`

};

// 发送请求时,手动设置请求头部

fetch('/protected', { headers });

在上述示例代码中,我们使用了前端的 localStorage 来存储访问令牌,并在发送请求时手动设置了请求头部的 Authorization 字段。

请注意,无论使用哪种方式,都需要在服务器端进行访问令牌的验证和安全性检查,以确保请求的合法性和保护用户数据的安全。

补充说明:

createUser:自定义函数,用于创建用户账户并将其保存到数据库或其他持久化存储中。createAccessToken:自定义函数,用于创建访问令牌。verifyAccessToken:自定义函数,用于验证访问令牌的有效性。

写在最后

文章旨在答疑扫盲,内容简明扼要方便学习了解,请确保在实际应用中采取适当的安全措施来保护用户的登录凭据和敏感数据,保持学习,共勉~

来源:juejin.cn/post/7303463043249635362

临时CEO Mira Murati、首席战略官Jason Kwon、首席运营官Brad Lightcap,都站在了Altman这一边,希望董事会辞职。董事们让步了,原则上同意辞职,但还未正式执行,正在评估新董事的人选。截止发稿时,双方还在僵持中。但Altman,应该是已经掌握了主动权。

临时CEO Mira Murati、首席战略官Jason Kwon、首席运营官Brad Lightcap,都站在了Altman这一边,希望董事会辞职。董事们让步了,原则上同意辞职,但还未正式执行,正在评估新董事的人选。截止发稿时,双方还在僵持中。但Altman,应该是已经掌握了主动权。 而在Altman被离职的同时也一起辞职的OpenAI总裁

而在Altman被离职的同时也一起辞职的OpenAI总裁 与此同时,OpenAI最主要的风投支持者们,包括其第二大股东Thrive Capital、Tiger Global、

与此同时,OpenAI最主要的风投支持者们,包括其第二大股东Thrive Capital、Tiger Global、 这不由得让人想起硅谷的另一起著名事件——众所周知,史蒂夫·乔布斯在1985年的时候被自己亲手创立的苹果解雇。随后,他创立了NeXT,一家生产高端计算机的公司。而彼时的苹果,已经风雨飘摇。1997年,乔布斯正式回归。很快,他就把苹果从一个苦苦挣扎的科技公司转变为一个全球巨头。

这不由得让人想起硅谷的另一起著名事件——众所周知,史蒂夫·乔布斯在1985年的时候被自己亲手创立的苹果解雇。随后,他创立了NeXT,一家生产高端计算机的公司。而彼时的苹果,已经风雨飘摇。1997年,乔布斯正式回归。很快,他就把苹果从一个苦苦挣扎的科技公司转变为一个全球巨头。

随着事情的发酵,Altman发推表示:我太爱OpenAI团队了。

随着事情的发酵,Altman发推表示:我太爱OpenAI团队了。 同时,大量OpenAI的核心员工和高管,都转发了Altman的推特,纷纷po出爱心,表示支持。

同时,大量OpenAI的核心员工和高管,都转发了Altman的推特,纷纷po出爱心,表示支持。 这些OpenAI核心员工对于Altman的支持,似乎在告诉董事会,开了他,OpenAI很有可能面临大量的员工流失。

这些OpenAI核心员工对于Altman的支持,似乎在告诉董事会,开了他,OpenAI很有可能面临大量的员工流失。 而这些人,正是OpenAI能够走到今天,成为科技圈最受瞩目,甚至能够改变科技行业未来的公司的原因。

而这些人,正是OpenAI能够走到今天,成为科技圈最受瞩目,甚至能够改变科技行业未来的公司的原因。 为了安抚员工,OpenAI和Altman展开复职谈判之后,OpenAI高管在一份发给员工的备忘录中称,他们对Altman和Brockman的回归「非常乐观」。

为了安抚员工,OpenAI和Altman展开复职谈判之后,OpenAI高管在一份发给员工的备忘录中称,他们对Altman和Brockman的回归「非常乐观」。 根据外媒报道,如果董事会真的重组,新加入董事会的成员可能会包括:Salesforce Inc.前联席首席执行官Bret Taylor。

根据外媒报道,如果董事会真的重组,新加入董事会的成员可能会包括:Salesforce Inc.前联席首席执行官Bret Taylor。 以及另一位来自微软的高管。而推动前董事会裁掉Altman的OpenAI首席科学家Ilya,能否继续留在董事会之中,就不得而知了。毕竟,矛盾的地方在于,不久前的开发者大会已经充分昭示了Altman的商业野心。而董事会成员,尤其以Ilya为主,则对AI的安全性产生了担忧。对此,马斯克也不忘趁此时机倒油,表达对Ilya的支持,同时也就间接表达了对Altman的质疑。

以及另一位来自微软的高管。而推动前董事会裁掉Altman的OpenAI首席科学家Ilya,能否继续留在董事会之中,就不得而知了。毕竟,矛盾的地方在于,不久前的开发者大会已经充分昭示了Altman的商业野心。而董事会成员,尤其以Ilya为主,则对AI的安全性产生了担忧。对此,马斯克也不忘趁此时机倒油,表达对Ilya的支持,同时也就间接表达了对Altman的质疑。

Altman亮出了自己的最后王牌,「权力转换卡」!

Altman亮出了自己的最后王牌,「权力转换卡」! 相同的姿势,相同的结局,只是Altman效率高太多了。

相同的姿势,相同的结局,只是Altman效率高太多了。 和一年前马老板收购推特后相似的场景再次上演!

和一年前马老板收购推特后相似的场景再次上演!

项目名称、包名、存储路径、编译SDK版本、模型,语言、设备类型等。

项目名称、包名、存储路径、编译SDK版本、模型,语言、设备类型等。